北朝鲜针对 IIS 的攻击活动

重点内容

北朝鲜的 Lazarus Group 针对脆弱的 Microsoft Internet Information Services (IIS) 进行攻击,目的是部署恶意软件。攻击者利用 Windows IIS 进程 w3wpexe 将恶意库 msvcr100dll 嵌入 Wordconvexe 应用程序中。执行该应用程序将触发 DLL 的执行,进而解密并执行编码负载。攻击者还利用不再维护的 Notepad 插件 Quick Color Picker 来传递窃取凭证的恶意软件。专家建议企业应主动监控异常进程执行关系,并采取预防措施。最近,北朝鲜的国家支持威胁组织 Lazarus Group 对 Microsoft Internet Information Services (IIS) 进行了一系列针对脆弱实例的攻击,旨在促进恶意软件的部署。据 The Hacker News 报道,Lazarus Group 正在使用 Windows IIS 的网页服务器进程 w3wpexe,使恶意库 msvcr100dll 能够嵌入 Wordconvexe 应用程序。根据 AhnLab 安全应急响应中心的报告,执行该应用程序将触发 DLL 的执行,进而解密和执行编码负载,攻击者随后利用已不再维护的 Notepad 插件 Quick Color Picker 来传递窃取凭证的恶意软件。

快喵加速器ios版下载

快喵加速器ios版下载专家表示,“由于该威胁组织在初始渗透过程中主要使用 DLL 侧加载技术,企业应主动监控异常进程执行关系,并采取预防措施,以防止该威胁组织进行信息外泄和横向移动等活动。” 这是一个重要的安全警示,企业需要保持警惕。

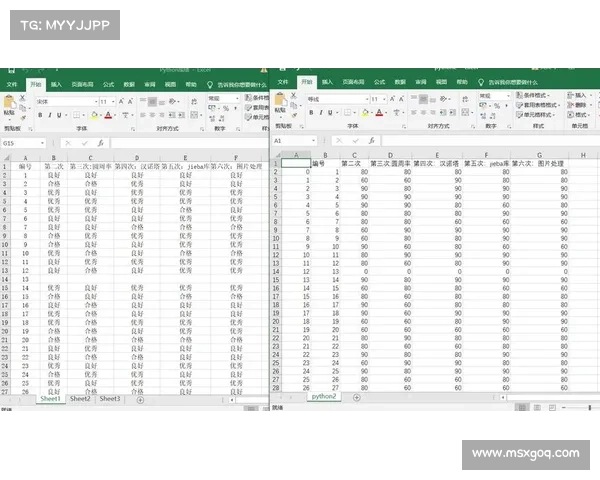

表格:防范措施概览

防范措施描述主动监控监测异常的进程执行关系预防措施采取措施防止信息外泄和横向移动及时更新确保软件和插件保持最新,避免已知漏洞被利用用户教育提高员工的安全意识和识别恶意活动的能力通过良好的安全实践和不断的监控,企业可以有效降低遭受此类网络攻击的风险。